New World

[컴퓨터 보안 #5] 서버 보안 본문

1. 서버 보안의 개요

서버 보안 : 일반적인 정보시스템

서버 : 서비스를 제공하는 컴퓨터

클라이언트 : 서버에 접근하여 서비스를 제공받는 컴퓨터

응용 프로그램 계층 : 백도어나 버그 같은 취약성, 목적 : 운영체제에 대한 접근권한을 획득

운영체제 계층 : 실제 시스템의 접근 결정 등 컴퓨터의 모든 행위를 관장, 목적 : 운영체제의 제어권을 확보

네트워크 제어 : 네트워크 트래픽을 제어, 운영체제 내 or 별도의 독립된 장비에서 수행될 수도 있음

전송 데이터 제어 : 정보 기밀은 송신자가 암호화하여 정보를 전송하여 수신자가 복호화하여 확인

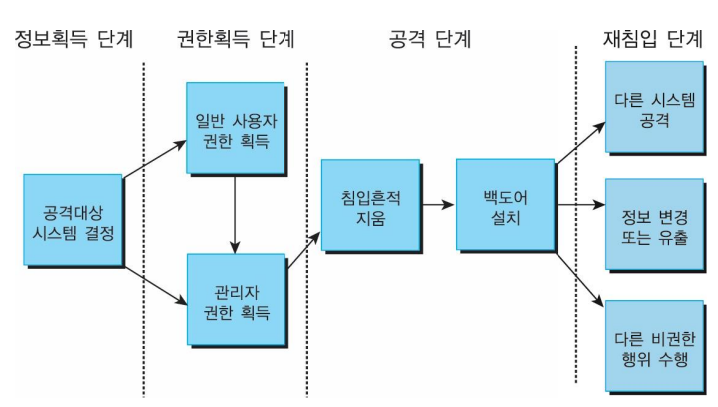

2. 서버의 침입 및 정보유출 단계

3. 서버 공격 유형

시스템의 결함으로 생기는 보안 허점 활용

계정 크랙 공격

- 무차별 공격 : 시스템 또는 서비스의 ID, 패스워드를 자동 조합하여 크랙

- 사전 공격 : ID 와 PW가 될 가능성이 있는 단어를 사전 파일로 만들어 놓고 대입하여 크랙

네트워크 공격 : 4에서 정리해둔 것 확인 (https://hellowworlds.tistory.com/91)

시스템 취약점을 이용한 공격

- 버퍼 오버플로 : 메모리에 할당된 버퍼의 양을 초과하는 데이터를 입력해 복귀주소를 조작하여 공격 코드 실행

※ 버퍼 : 프로그램 처리 과정에 필요한 데이터가 일시적으로 저장되는 공간

- 스택 오버플로와 힙오버플로가 존재

스택 오버플로 공격

- 서브루틴이 프로그램에 의해 호출될 때 함수 변수와 서브루틴의 복귀 주소 포인터를 스택에 저장

- 변수의 할당 공간에 저장될 데이터의 크기에 제한을 뒺 않는다면 변수 공간을 넘치게 공격

힙 오버플로 공격 (※ 힙 : 프로그램이 실행하면서 메모리를 동적으로 할당해 사용)

- 오버플로 시켜서 특정 코드를 실행하여 공격

레이스 컨디션 공격 : 두 프로세스가 동일한 자원을 사야ㅛㅇ하기 위해 경쟁

기본 설정 오류를 이용한 공격 : 잘못된 설정에 대한 공격 ex) IIS 웹 서버 설정에서 쓰기 권한을 부여하는 경우

사회공학적인 공격 : 사람을 속이거나 내부자의 결탁으로 인한 정보유출

4. 서버 보안 대책

계정 관리 : 그룹별 접근권한 부여, 불필요한 사용자 계정 삭제

패스워드 관리 : 유추 가능한 단어를 패스워드로 사용 X, 조합하여 사용

- 섀도 패스워드 사용 : 일반 사용자의 접근, 패스워드 필드를 암호화하여 저장하고 루트만 읽을 수 있는 권한으로 설정

파일 시스템 보호 : 파일 접근 권한 관리, 암호화, 시스템 백업 및 복구

시스템 파일 설정과 관리

- UNIX 계열 : mount 테이블을 이용한 파일 시스템 관리, 호스트 접근제어 관리, ssh 사용 등

- 윈도우 : NTFS 에 대한 사용권한 설정, 레지스트리 원격 액세스 권한 제한 및 레지스트리 백업

시스템 접근제어 기술

- UNIX 계열의 접근제어 (특정 파일에 R/W 등 가능)

- 임의적 접근제어(개별 소유자의 접근권한)

- 강제적 접근제어(개별 객체: 비밀등급, 사용자: 허가등급)

- 역할기반 접근제어(권한은 역할과 관계)

운영체제 설치 : 작업용도에 따른 시스템 파티션 분리(mount 관리, 필요X기능은 제거)

시스템 최적화 : 자원관리의 최적화, 최소권한의 프로세스 수행(주로 루트 계정 사용, 셀 사용 권한 제거)

시스템 로그 설정과 관리

- UNIX 계열, syslog를 통해 시스템 로그 설정

- 윈도우, 이벤트 뷰어를 통해 시스템 로그 설정

- 로그 파일 분석

서버 관리자의 의무

- 시스템의 시작과 종료

- 사용자 계정 관리 방법 이해

- 프로세스, 메모리, 디스크 등 자원 관리 방법 이해

- 네트워크 연결 관리 및 상태 관리 방법 이해

'Self-Study > Study' 카테고리의 다른 글

| [컴퓨터 보안 #7, 8] 보안 시스템 (0) | 2022.04.28 |

|---|---|

| [컴퓨터 보안 #6] 네트워크 보안 (0) | 2022.04.27 |

| [컴퓨터 보안 #4] 사이버 공격 (0) | 2022.04.27 |

| [컴퓨터 보안 #3] 인증 (0) | 2022.04.27 |

| [컴퓨터 보안 #2] 암호의 개념 (0) | 2022.04.26 |